Protection des terminaux et contrôle des appareils

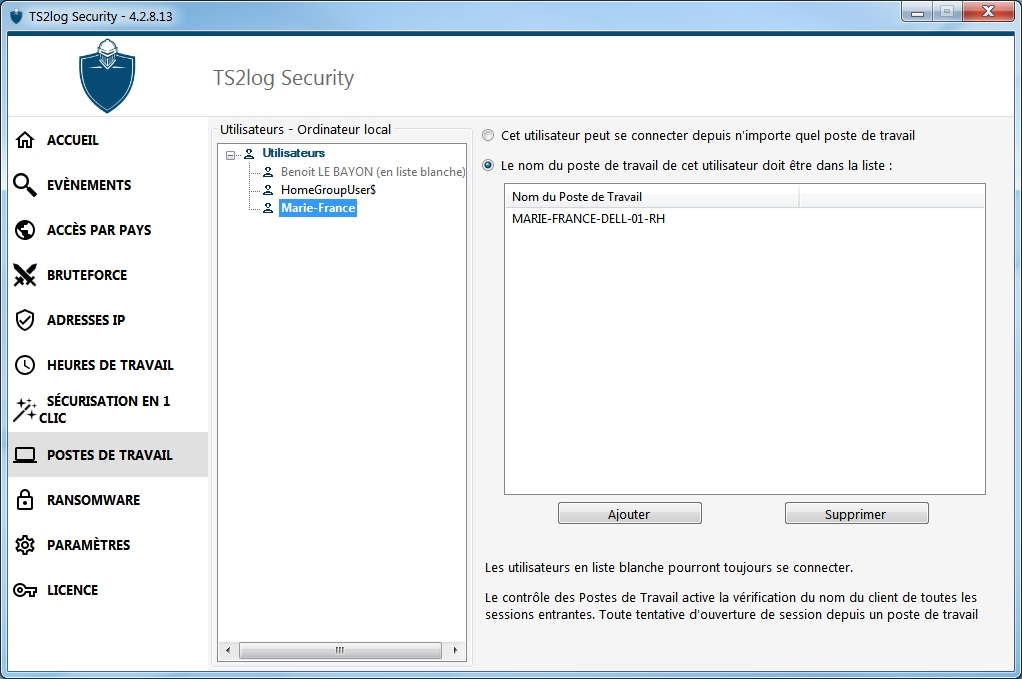

La protection des terminaux et le contrôle des périphériques vous permettent de contrôler l'appareil des utilisateurs en permettant à chaque utilisateur de n'utiliser qu'un ou plusieurs périphériques spécifiques, qui seront vérifiés lors de toute session entrante. Une connexion à partir d'un nom de périphérique invalide sera bloquée.

Dans cet exemple, Marie-France utilise UNIQUEMENT le nom de périphérique MARIE-FRANCE-DELL-01-RH.

Remplissage automatique du champ du nom de l'appareil

Vous remarquerez peut-être que le champ Nom du périphérique contient déjà un nom de périphérique pour certains utilisateurs. Afin d'aider l'administrateur, TS2log Security enregistre automatiquement le nom du dernier périphérique utilisé par un utilisateur pour se connecter au serveur pour lequel la fonctionnalité de protection des terminaux et de contrôle des périphériques n'est pas activée. Après une journée de travail, le nom du périphérique de la plupart des utilisateurs sera connu de TS2log Security, vous permettant ainsi d’activer rapidement la fonction de protection des terminaux sans avoir à vérifier le nom de poste de travail de chaque utilisateur.

Note: La protection des terminaux n'est pas compatible avec les connexions HTML5.

Retour haut de page