Observateur d'événements

TS2log Security n'est pas une solution d'audit de sécurité. Cependant, nous avons poussé plus loin les journaux d'événements de sécurité en permettant de tracer les 2500 derniers événements, ce qui devrait offrir une alternative plus pertinente à une solution d'audit complète.

Les événements de sécurité sont une excellente source d'information car ils affichent les opérations effectuées par TS2log Security pour protéger votre ordinateur.

La fenêtre de l'observateur d'événements peut être ouverte à partir de la fenêtre principale TS2log Security en cliquant directement sur les 5 derniers événements affichés ou sur l'onglet "Événements".

Les informations affichées dans la fenêtre de l'Observateur d'événements sont actualisées automatiquement toutes les secondes.

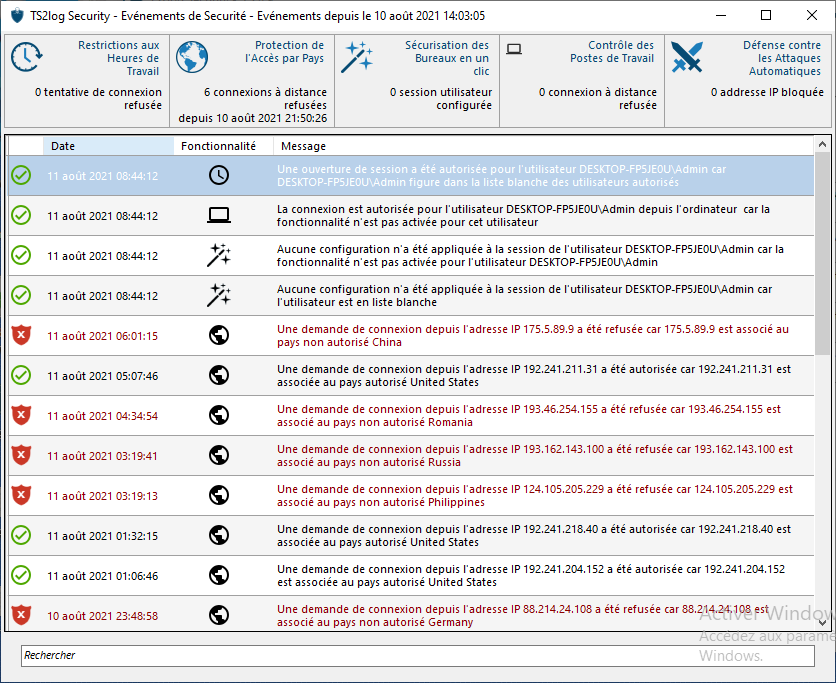

L'exemple ci-dessus illustre des tentatives d'attaque par force brute réelles gérées par TS2log Security. La description explique régulièrement pourquoi l'action a été effectuée ou pas.

Comme illustré, les actions de rétorsion sont souvent écrites en rouge et mises en évidence par une icône de bouclier rouge.

La liste des événements de sécurité présente quatre colonnes qui décrivent la gravité, la date du contrôle ou de l'opération effectuée, l'icône de fonctionnalité associée et la description.

Remarque : La fenêtre de l'observateur d'événements TS2log Security peut être déplacée et ne vous empêche pas d'utiliser l'autre fonction de TS2log Security.

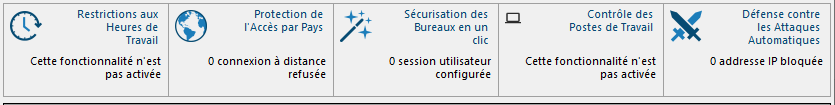

Les cinq vignettes en haut de la fenêtre affichent un état pour chaque fonction de TS2log Security.

Dans l'exemple ci-dessus, l'état "Un clic pour sécuriser les bureaux" affiche les 5 sessions configurées d'un utilisateur. En outre, l'exemple avertit que la fonction "Protection du terminal et contrôle de l'appareil" n'est pas activée. Les statuts sont affichés en fonction des événements de sécurité enregistrés. Le titre de la fenêtre met en évidence les événements de sécurité les plus anciens.

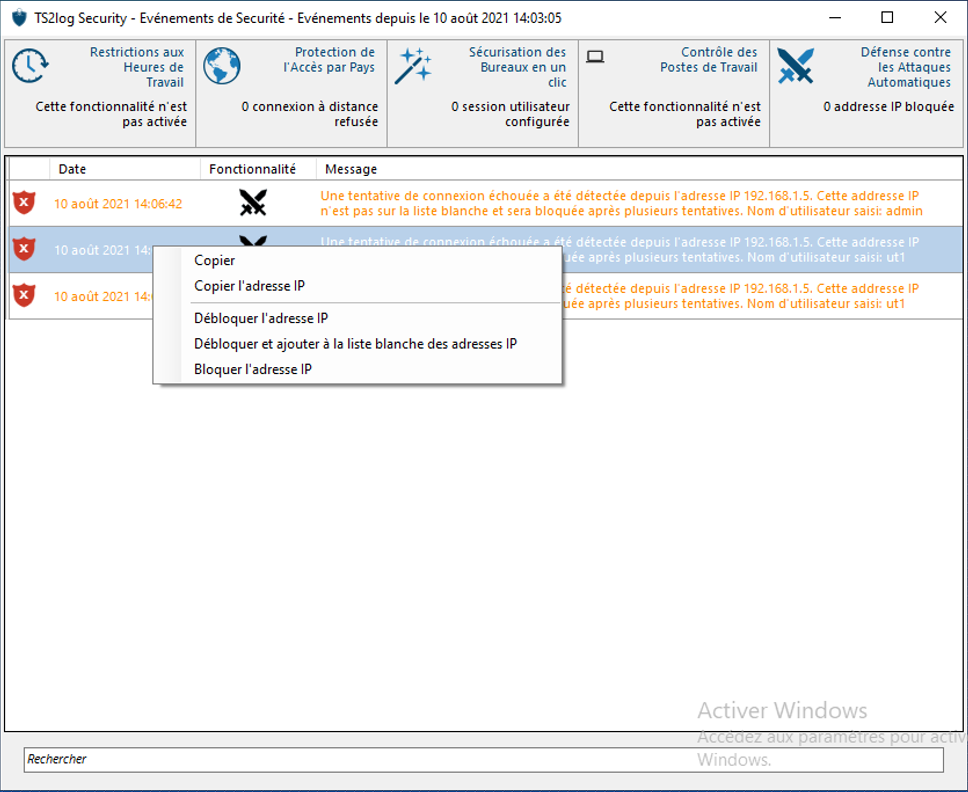

De plus, une recherche globale approfondie est désormais disponible afin de trouver rapidement des événements spécifiques. Il est aussi possible de copier le message d'événement et l'adresse IP, de débloquer une adresse IP OU de débloquer et d'ajouter à la liste blanche des adresses IP en cliquant dessus avec le bouton droit :

Retour haut de page